AUDITORÍA DE SEGURIDAD INFORMÁTICA

Información sobre el Curso:

Nivel 3 – Para Personas Trabajadoras – Curso Semipresencial (presencial un día por semana) – Horario de 18:00 a 22:00 horas – Fecha de Inicio: 08/06/22 – Fecha de Fin: 08/07/22

Módulo que forma parte de los siguientes Certificados de Profesionalidad:

IFCT0109 SEGURIDAD INFORMÁTICA

Objetivos del Curso

Garantizar la seguridad de los accesos y usos de la información registrada en equipos informáticos, así como del propio sistema, protegiéndose de los posibles ataques, identificando vulnerabilidades y aplicando sistemas de cifrado a las comunicaciones que se realicen hacia el exterior y en el interior de la organización.

– Unidad Didáctica:

Criterios generales comúnmente aceptados sobre auditoría informática.

>Contenidos:

Código deontológico de la función de auditoría.

Relación de los distintos tipos de auditoría en el marco de los sistemas de información.

Criterios a seguir para la composición del equipo auditor.

Tipos de pruebas a realizar en el marco de la auditoría, pruebas sustantivas y pruebas de cumplimiento.

Tipos de muestreo a aplicar durante el proceso de auditoría.

Utilización de herramientas tipo CAAT (Computer Assisted Audit Tools).

Explicación de los requerimientos que deben cumplir los hallazgos de auditoría.

Aplicación de criterios comunes para categorizar los hallazgos como observaciones o no conformidades.

Relación de las normativas y metodologías relacionadas con la auditoría de sistemas de información comúnmente aceptadas.

– Unidad Didáctica:

Aplicación de la normativa de protección de datos de carácter personal.

>Contenidos:

Principios generales de protección de datos de carácter personal.

Normativa europea recogida en la directiva 95/46/CE

Normativa nacional recogida en el código penal, Ley Orgánica para el Tratamiento Automatizado de Datos (LORTAD), Ley Orgánica de Protección de Datos (LOPD) y Reglamento de Desarrollo de La Ley Orgánica de Protección de Datos (RD 1720/2007).

Identificación y registro de los ficheros con datos de carácter personal utilizados por la organización.

Explicación de las medidas de seguridad para la protección de los datos de carácter personal recogidas en el Real Decreto 1720/2007

Guía para la realización de la auditoría bienal obligatoria de ley orgánica 15-1999 de protección de datos de carácter personal.

– Unidad Didáctica:

Análisis de riesgos de los sistemas de información.

>Contenidos:

Introducción al análisis de riesgos.

Principales tipos de vulnerabilidades, fallos de programa, programas maliciosos y su actualización permanente, así como criterios de programación segura.

Particularidades de los distintos tipos de código malicioso.

Principales elementos del análisis de riesgos y sus modelos de relaciones.

Metodologías cualitativas y cuantitativas de análisis de riesgos.

Identificación de los activos involucrados en el análisis de riesgos y su valoración.

Identificación de las amenazas que pueden afectar a los activos identificados previamente.

Análisis e identificación de las vulnerabilidades existentes en los sistemas de información que permitirían la materialización de amenazas, incluyendo el análisis local, análisis remoto de caja blanca y de caja negra.

Optimización del proceso de auditoría y contraste de vulnerabilidades e informe de auditoría.

Identificación de las medidas de salvaguarda existentes en el momento de la realización del análisis de riesgos y su efecto sobre las vulnerabilidades y amenazas.

Establecimiento del nivel de riesgo para los distintos pares de activo y amenaza.

Determinación por parte de la organización de los criterios de evaluación del riesgo, en función de los cuales se determina si un riesgo es aceptable o no.

Relación de las distintas alternativas de gestión de riesgos.

Guía para la elaboración del plan de gestión de riesgos.

Exposición de la metodología NIST SP 800-30.

Exposición de la metodología Magerit versión 2.

– Unidad Didáctica:

Uso de herramientas para la auditoría de sistemas.

>Contenidos:

Herramientas del sistema operativo tipo Ping, Traceroute, etc.

Herramientas de análisis de red, puertos y servicios tipo Nmap, Netcat, NBTScan, etc.

Herramientas de análisis de vulnerabilidades tipo Nessus.

Analizadores de protocolos tipo WireShark, DSniff, Cain & Abel, etc.

Analizadores de páginas web tipo Acunetix, Dirb, Parosproxy, etc.

Ataques de diccionario y fuerza bruta tipo Brutus, John the Ripper, etc.

– Unidad Didáctica:

Descripción de los aspectos sobre cortafuegos en auditorías de Sistemas Informáticos.

>Contenidos:

Principios generales de cortafuegos.

Componentes de un cortafuegos de red.

Relación de los distintos tipos de cortafuegos por ubicación y funcionalidad.

Arquitecturas de cortafuegos de red.

Otras arquitecturas de cortafuegos de red.

– Unidad Didáctica:

Guías para la ejecución de las distintas fases de la auditoría de sistemas de información.

>Contenidos:

Guía para la auditoría de la documentación y normativa de seguridad existente en la organización auditada.

Guía para la elaboración del plan de auditoría.

Guía para las pruebas de auditoría.

Guía para la elaboración del informe de auditoría.

- Administrador de sistemas.

- Administrador de sistemas de redes.

- Responsable de informática.

Requisitos:

Para el nivel 3 se debe cumplir alguno de los siguientes requisitos:

- Título de Bachiller.

- Certificado de profesionalidad de nivel 3.

- Certificado de profesionalidad de nivel 2 de la misma familia y área profesional.

- Cumplir el requisito académico de acceso a los ciclos formativos de grado superior o bien haber superado las correspondiente pruebas de acceso reguladas por las administraciones educativas.

- Tener superada la prueba de acceso a la universidad para mayores de 25 años y/o de 45 años.

- Tener las competencias clave necesarias, de acuerdo con lo recogido en el anexo IV del real decreto 34/2008, para cursar con aprovechamiento la formación correspondiente al certificado de profesionalidad.

Titulación:

Para obtener el diploma acreditativo, el alumnado deberá:

- Ejecutar un mínimo el 75% de cada módulo formativo que compone la acción formativa, en caso de modalidad Teleformación.

- No superar las 3 faltas al mes sin justificación, en caso de modalidad presencial.

- Obtener una calificación mínima de apto.

Becas y ayudas:

- Ayudas en concepto de Transporte, Manutención y Alojamiento.

- Ayudas a la Conciliación (hijos menores de 12 años o familiares dependientes).

- Becas a personas discapacitadas y a víctimas de violencia de género.

Centro Integrado de FORMACIÓN PROFESIONAL MICROSISTEMAS

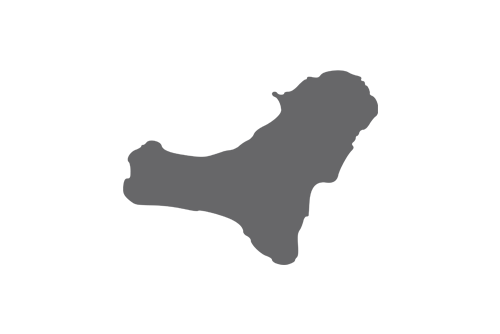

Centro Integrado de FORMACIÓN PROFESIONAL MICROSISTEMAS MICROSISTEMAS LANZAROTE

MICROSISTEMAS LANZAROTE MICROSISTEMAS TENERIFE

MICROSISTEMAS TENERIFE FUERTEVENTURA

FUERTEVENTURA

LA PALMA

LA PALMA

LA GOMERA

LA GOMERA

GRAN CANARIA

GRAN CANARIA

EL HIERRO

EL HIERRO